Als Drive-By Exploit oder Drive-By Download bezeichnet man es, wenn auf dem Computer eines Internetnutzers nur durch das Aufrufen einer Webseite im Browser automatisch und unbemerkt schädliche Software installiert wird.

Nach der Infektion mit schädlicher Software haben Kriminelle meist unbegrenzten Zugirff auf den Computer und die darauf gespeicherten Daten und versuchen damit Geld zu verdienen. Trojaner stehlen z.B. Zugangs- und Kreditkarteninformation des Benutzers oder greifen in sein Ebanking ein. Ransomware versucht durch Einschüchterung des Benutzers und durch Blockade des PCs Geld zu erpressen.

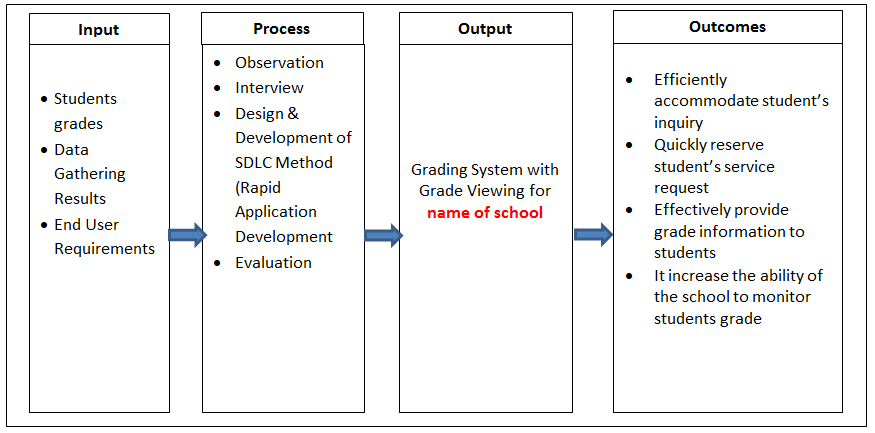

Gemäss eines Berichts (PDF) der “European Network and Information Security Agency” ENISA stellen Drive-By Exploits für 2013 die grösste Bedrohung für Internetnutzer dar. Dies bestätigen auch die Zahlen aus der Schweiz. SWITCH hat in 2012 in 2’849 Fällen festgestellt, dass Webseiten unter der .ch oder .li Domain Drive-By Code versteckt hatten. Dies ist eine Zunahme von 84% gegenüber 2011, mit 1’547 Fällen. Auch im ersten Quartal 2013 setzt sich dieser Trend fort, erneut gab es 20% mehr Webseiten mit verstecktem Drive-By Code.

Malware verbreitende Webseiten unter .ch&.li

Die Webseiten auf denen Drive-By Code zu finden war sind dabei ganz normale Webseiten von Schweizer Privatpersonen oder Unternehmen, die meist nichts von der Gefahr wissen die durch ihre Webseite ausgeht. Meist wird der schädliche Code von Kriminellen unsichtbar in die Webseite eingebaut. Dazu werden gestohlene oder schwache Passwörter verwendet, oder es werden Schwachstellen auf dem Server ausgenutzt.

Wenn ein solcher Fall bei der Registrierungsstelle gemeldet wird, überprüfen wir im SWITCH-CERT zuerst ob schädlicher Code auf der Webseite zu finden ist. Der Domaininhaber und technische Kontakt werden dann über die Infektion informiert. Auf 2’087 Webseiten wurde der Drive-By Code daraufhin innerhalb von einem Tag entfernt. Reagiert der Domaininhaber nicht innerhalb eines Arbeitstages, entfernt SWITCH den Domainnamen aus dem DNS. Dadurch ist die Webseite nicht mehr erreichbar und vorübergehend ungefährlich. SWITCH musste in 2012 in 762 von 2’849 Fällen den Domainnamen vorübergehend aus dem DNS entfernen. In 561 Fällen hat dies dazu geführt, dass der Schadcode entfernt wurde. In den verbleibenden Fällen wurde nach Ablauf der gesetzlich erlaubten Frist eine Identifikationsanfrage gestellt. Dies hat in weiteren 149 Fällen dazu geführt, dass der schädliche Code entfernt wurde. In 51 Fällen wurde der Domainname gelöscht, da sich der Domaininhaber auch nach 30 Tagen noch nicht gemeldet hatte. Ein Fall wurde an die Behörden weitergemeldet.

Antivirensoftware verhindert leider nicht in allen Fällen die Installation von schädlicher Software. Um so wichtiger ist es für Internetnutzer neben Antivirensoftware und Systemupdates auch alle auf dem Rechner installierten Plugins regelmässig zu aktualisieren. Haben diese vom Browser ausführbaren Programme eine Schwachstelle, haben Angreifer gute Chancen ihre Software unbemerkt zu installieren. SWITCH empfiehlt daher, Plugins regelmässig auf Updates zu überprüfen. Zum Beispiel mit dem Browsercheck von botfrei.de. Oder noch besser, man nutzt einen automatischen Update-Agent wie Heimdal oder Secunia PSI, damit alle vorhandenen Sicherheitsupdates automatisch installiert werden.

Filed under: Awareness, Drive-by attacks, Malware Tagged: Browser Exploitation, browser security, Cyber Security, Drive-by, Drive-by-attacks, Ransomware